41

les programmes à lancer au démarrage, des objets application

d’assistance du navigateur (BHO), etc.

Il se peut que la fenêtre Description indique les fichiers liés à des

entrées de registre particulières. La fenêtre Détails peut également

présenter des détails supplémentaires.

Services

La fenêtre Description contient la liste des fichiers enregistrés en

tant que Services Windows. Vous pouvez contrôler la manière dont le

démarrage du service est paramétré, ainsi que des détails du fichier

dans la fenêtre Détails.

Pilotes

Liste des pilotes installés dans le système.

Fichiers critiques

La fenêtre Description affiche le contenu des fichiers critiques liés au

système d’exploitation Microsoft Windows.

Informations système

Contient des détails sur le matériel et les logiciels, ainsi que des données

sur les variables d’environnement et les droits de l’utilisateur définis.

Détails du fichier

Liste des fichiers et des fichiers système importants dans le dossier

Program Files. Des données précises sur les fichiers s’affichent dans les

fenêtres Description et Détails.

A propos

Information sur ESET SysInspector.

5.4.1.3

Comparer

La fonctionnalité Comparer permet de comparer deux journaux. Cette

fonctionnalité produit un ensemble d’éléments non communs aux

deux journaux. Elle convient si vous voulez conserver une trace des

modifications apportées dans le système. Vous pouvez, par exemple,

détecter l’activité d’un code malveillant.

Une fois lancée, l’application crée un journal qui s’affiche dans une

nouvelle fenêtre. Accédez à

Fichier

->

Enregistrer le journal

pour

enregistrer un journal dans un fichier. Vous pouvez ensuite ouvrir et

afficher les fichiers journaux. Pour ouvrir un journal existant, utilisez

le menu

Fichier

->

Ouvrir le journal

. Dans la fenêtre principale du

programme, ESET SysInspector affiche toujours un seul journal à la fois.

Si vous comparez deux journaux, le principe est que vous comparez

un journal actuellement actif à un autre enregistré dans un fichier.

Pour comparer des journaux, utilisez l’option

Fichier

->

Comparer

les journaux

, puis cliquez sur

Sélectionner un fichier

. Le journal

sélectionné sera comparé au journal actif dans les fenêtres principales

du programme. Le journal obtenu, dit comparatif, n’indiquera que les

différences entre ces deux journaux.

Remarque

:

Si vous comparez deux fichiers journaux, sélectionnez Fichier ->

Enregistrer le journal, puis enregistrez en format ZIP; les deux fichiers sont

enregistrés. Si vous ouvrez ensuite un tel fichier, les journaux qu’il contient

sont automatiquement comparés.

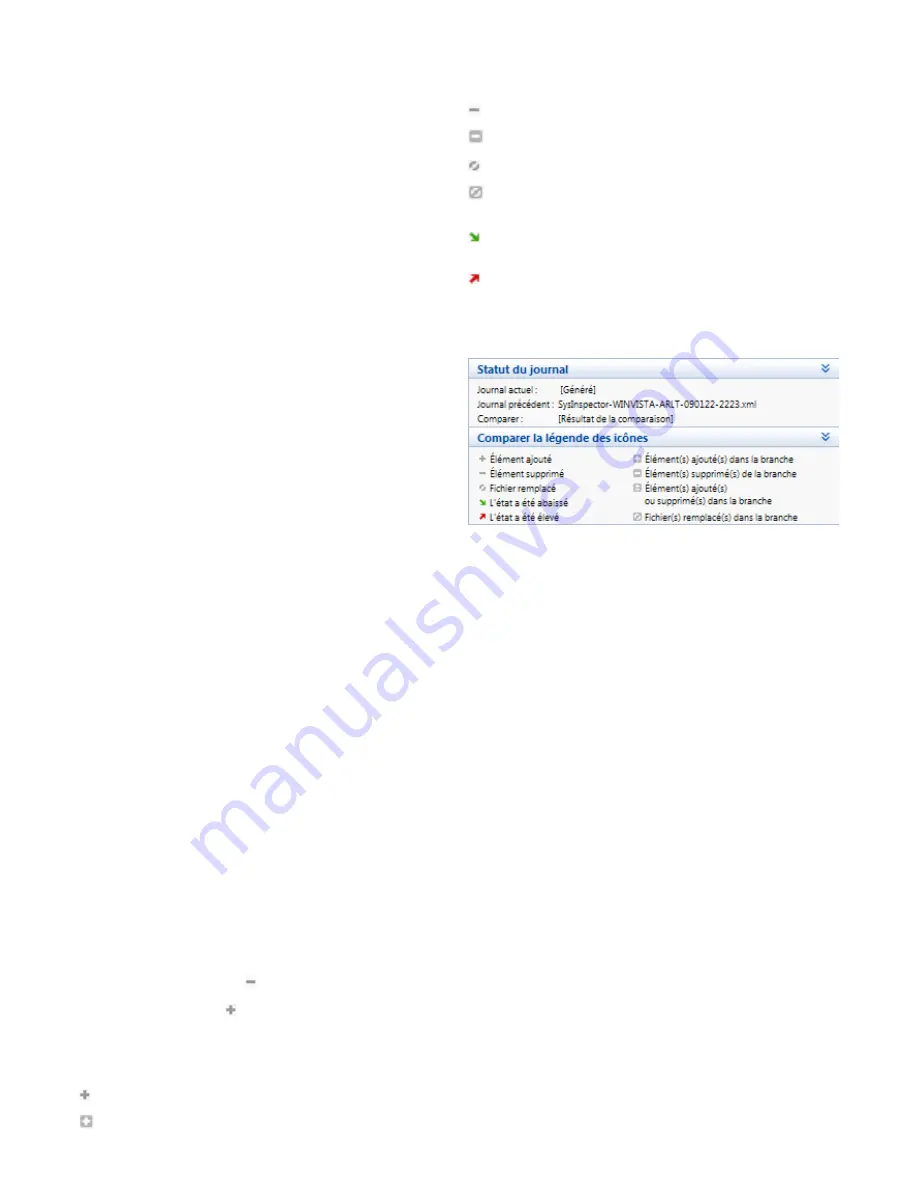

À côté des éléments affichés, SysInspector affiche des symboles

identifiant les différences entre les journaux comparés.

Les éléments marqués du signe ne figurent que dans le journal

actif et sont absents du journal comparatif ouvert. En revanche, les

éléments marqués du signe ne figurent que dans le journal ouvert

et sont absents du journal actif.

Description de tous les symboles qui peuvent être affichés à côté des

éléments :

nouvelle valeur, absente du journal précédent.

la section de l’arborescence contient de nouvelles valeurs.

valeur supprimée, présente uniquement dans le journal précédent.

la section de l’arborescence contient des valeurs supprimées.

la valeur/le fichier a été modifié.

la section de l’arborescence contient des valeurs/des fichiers

supprimés.

Le niveau de risque a baissé; il était supérieur dans le journal

précédent.

Le niveau de risque a augmenté; il était inférieur dans le journal

précédent.

La section d’explication dans le coin inférieur gauche décrit tous les

symboles et affiche les noms des journaux comparés.

Tout journal comparatif peut être enregistré dans un fichier, puis

ouvert ultérieurement.

Exemple :

générez et enregistrez un journal consignant des informations

originales sur le système dans un fichier nommé précédent.xml. Une

fois les modifications apportées au système, ouvrez SysInspector et

laissez-le générer un nouveau journal. Enregistrez-le dans un fichier

nommé actuel.xml.

Pour suivre les différences entre ces deux journaux, accédez à

Fichier

->

Comparer les journaux

. Le programme crée un journal comparatif

montrant les différences entre les journaux.

Vous pouvez obtenir le même résultat en utilisant l’option de ligne de

commande suivante :

SysIsnpector.exe actuel.xml précédent.xml

5.4.1.4

SysInspector comme composant d’ESET Smart

Security 4

Pour ouvrir la section SysInspector dans ESET Smart Security 4, cliquez

sur

Outils

>

SysInspector

. Le système de gestion dans la fenêtre

de SysInspector est similaire à celui des journaux d’analyse ou des

tâches planifiées de l’ordinateur. Toutes les opérations relatives aux

instantanés (créer, afficher, comparer, supprimer et exporter) sont

accessibles en un ou deux clics.

La fenêtre de SysInspector contient des données de base sur les

instantanés créés, telles que l’heure de création, un bref commentaire,

le nom de leur auteur et leur état.

Pour

comparer, ajouter

ou

supprimer

des instantanés, utilisez les

boutons correspondants situés sous la liste des instantanés dans la

fenêtre de SysInspector. Ces options sont également offertes dans

le menu contextuel. Pour afficher l’instantané système sélectionné,

utilisez l’option

Affichage

du menu contextuel. Pour exporter

l’instantané sélectionné dans un fichier, cliquez dessus avec le bouton

droit, puis sélectionnez

Exporter...

. Voici une description détaillée des

options disponibles :