24

4.2.5.2

Modification des règles

Pour modifier une règle existante, cliquez sur le bouton

Modifier

. Tous

les paramètres (voir la section 4.2.5.1 intitulée « Création de nouvelles

règles » pour les descriptions) peuvent être modifiés.

Une modification s’impose chaque fois qu’un paramètre de contrôle

change. Dans ce cas la règle ne peut remplir les conditions et ses

actions prédéfinies ne pourront pas être appliquées. Enfin, la connexion

donnée risque d’être refusée et cela pourrait engendrer des problèmes

de fonctionnement de l’application en question. Un exemple est le

changement d’adresse ou le numéro de port du côté distant.

4.2.6

Configuration des zones

Dans la fenêtre

Configuration de la zone

, vous pouvez préciser le

nom, la description, la liste d’adresses réseau et l’authentification de

la zone (voir la section 4.2.6.1.1 intitulée « Authentification de la zone –

configuration du client »).

Une zone représente un groupe d’adresses réseau formant un groupe

logique. Chaque adresse d’un groupe donné se voit attribuer les mêmes

règles définies au niveau global du groupe. La zone Fiable est un exemple

de groupe. La zone Fiable représente un groupe d’adresses réseau qui

sont totalement fiables et qui ne sont d’aucune manière bloquées par le

Pare-feu personnel.

Ces zones peuvent être configurées au moyen de l’onglet

Zones

de la

fenêtre de configuration des règles, en cliquant sur le bouton

Nouveau

.

Entrez le

Nom

de la zone ainsi qu’une

Description

. Ajoutez ensuite une

adresse IP distante en cliquant sur le bouton

Ajouter une adresse IPv4

.

4.2.6.1

Authentification réseau

La zone Fiable est identifiée par l’adresse IP locale de la carte réseau.

Les ordinateurs mobiles entrent souvent dans les réseaux à l’aide

d’adresses IP similaires à celles du réseau Fiable. Si les paramètres de la

zone Fiable ne sont pas basculés manuellement vers

Protection stricte

,

le pare-feu personnel continuera à utiliser le mode

Autoriser le partage

.

Afin d’éviter ce genre de situation, l’authentification de zone cherche

un serveur spécifique sur le réseau et utilise le chiffrement asymétrique

(RSA) pour l’authentifier. Le processus d’authentification se répète

pour chaque réseau auquel se connecte votre ordinateur.

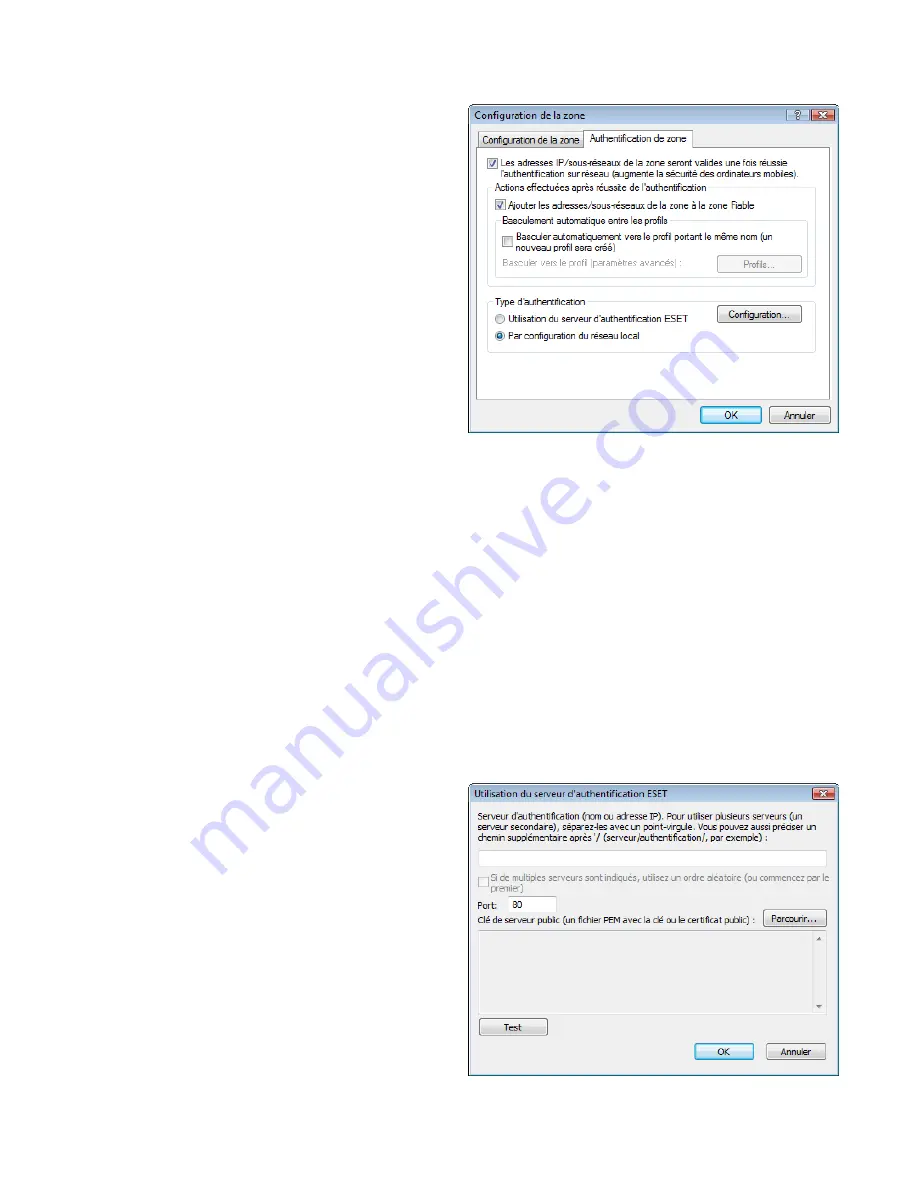

4.2.6.1.1

Authentification de zone – Configuration du client

Dans la fenêtre

Configuration de la zone

, cliquez sur l’onglet

Zones

puis

créez une zone portant le nom de la zone authentifiée par le serveur.

Cliquez ensuite sur

Ajouter une adresse IPv4

, puis sélectionnez l’option

Sous-réseau

pour ajouter un masque de sous-réseau contenant le serveur

d’authentification.

Cliquez sur l’onglet

Authentification de la zone

, puis sélectionnez

l’option

Les adresses IP/sous-réseaux de la zone seront valides une

fois réussie l’authentification sur réseau

. Cocher cette option rend

cette zone non valide si l’authentification échoue. Pour choisir le profil

du pare-feu personnel qui sera activé après l’authentification réussie

de la zone, cliquez sur le bouton

Profils...

Si vous sélectionnez l’option

Ajouter les adresses/sous-réseaux de la zone à la zone Fiable

, les

adresses/sous-réseaux de la zone sont ajoutés à la zone de confiance

une fois l’authentification réussie (recommandé).

Trois types d’authentifications sont disponibles :

1) Utilisation du serveur d’authentification ESET

Cliquez sur

Configuration...

et indiquez un nom de serveur, un

port d’écoute de serveur, ainsi qu’une clé publique correspondant

à la clé de serveur privé. Le nom de serveur peut être entré sous

la forme d’une adresse IP, d’un DNS ou d’un nom NETBIOS. Il peut

également être suivi du chemin d’accès indiquant l’emplacement de

la clé sur le serveur (par exemple, nom_serveur_/dossier1/dossier2/

authentification). Entrez plusieurs serveurs, séparés par des points-

virgules, pour les utiliser comme serveurs secondaires lorsque le

premier est non disponible.

La clé publique peut correspondre à l’un des types de fichiers suivants :

une clé publique avec chiffrement PEM (.pem) – peut être générée

à l’aide du serveur d’authentification ESET (voir la section 4.2.6.1.2

intitulée « Authentification de zone – Configuration du serveur »)

•

une clé publique codée;

•

un certificat de clé publique (.crt).

Pour tester vos paramètres, cliquez sur le bouton

Test

. Si l’authentification

du serveur réussit, un message de confirmation s’affiche. Si l’authentification

n’a pas été correctement configurée, l’un des messages d’erreur suivants

s’affiche :