32

Pour modifier la configuration d’une tâche planifiée existante (par

défaut ou définie par l’utilisateur), cliquez avec le bouton droit sur la

tâche, puis cliquez sur

Modifier...

, ou sélectionnez la tâche à modifier,

puis cliquez sur le bouton

Modifier

.

4.5.1

Pourquoi planifier des tâches

Le planificateur gère et lance les tâches planifiées qui ont été

préalablement définies et configurées. La configuration et les

propriétés de ces tâches comprennent des informations telles que

la date et l’heure ainsi que des profils particuliers à utiliser pendant

l’exécution de ces tâches.

4.5.2

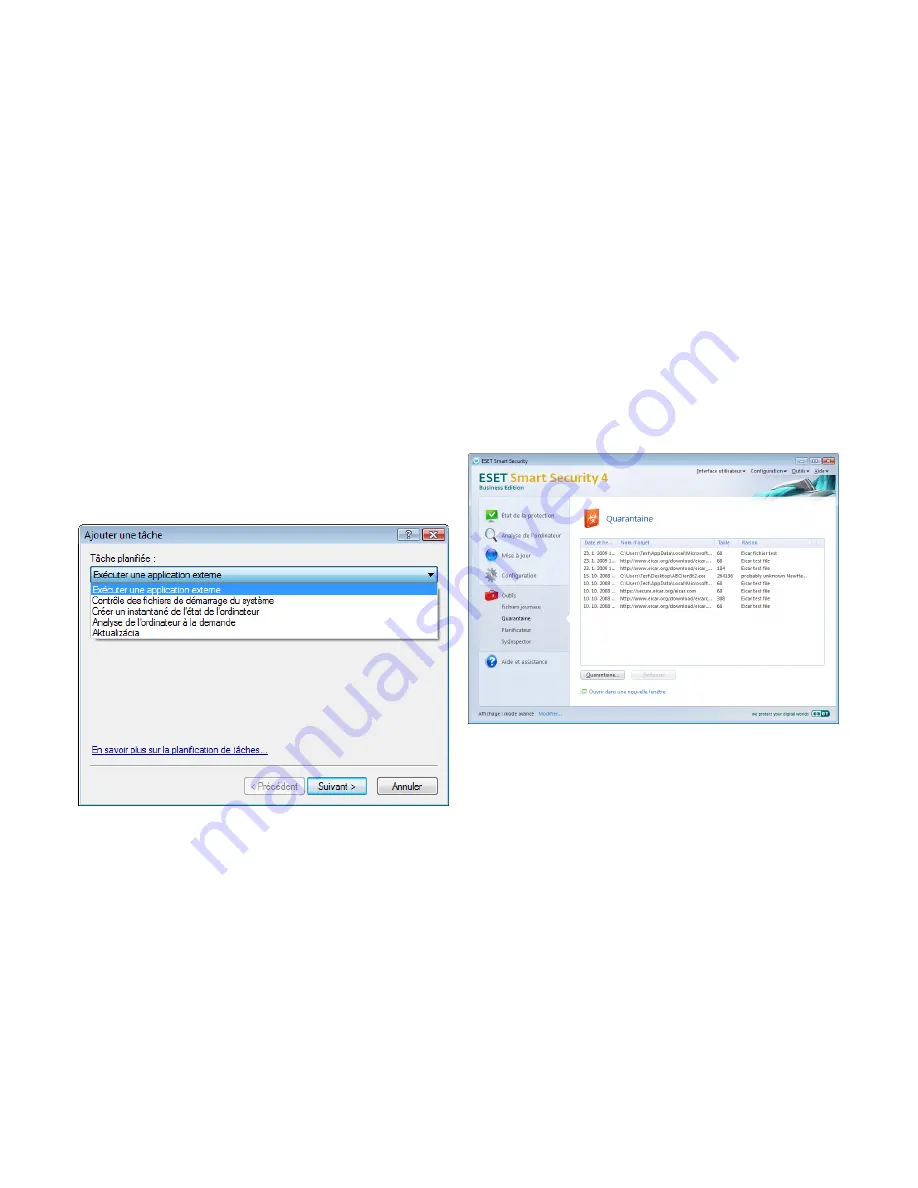

Création de nouvelles tâches

Pour créer une nouvelle tâche dans le Planificateur, cliquez sur le

bouton

Ajouter...

ou cliquez avec le bouton droit et sélectionnez

Ajouter...

dans le menu contextuel. Cinq types de tâches planifiées

sont disponibles :

•

Exécuter une application externe

•

Maintenance des journaux

•

Contrôle des fichiers de démarrage du système

•

Analyse de l’ordinateur à la demande

•

Mettre à jour

Puisque les tâches

Analyse de l’ordinateur à la demande

et

Mise à

jour

sont les tâches planifiées les plus utilisées, nous allons expliquer

comment ajouter une nouvelle tâche de mise à jour.

Dans le menu déroulant

Tâche planifiée

, sélectionnez

Mise à jour

.

Cliquez sur

Suivant

, puis entrez le nom de la tâche dans le champ

Nom

de la tâche

. Sélectionnez la fréquence de la tâche. Les options suivantes

sont disponibles :

Une fois, Plusieurs fois, Quotidiennement

,

Chaque

semaine

et

Déclenchée par un événement

.

Selon la fréquence

sélectionnée, vous serez invité à choisir différents paramètres de mise à

jour. On peut définir ensuite l’action à entreprendre si la tâche ne peut

pas être effectuée ou terminée à l’heure planifiée. Les trois options

suivantes sont disponibles :

•

Attendre le prochain moment planifié

•

Exécuter la tâche dès que possible

•

Exécuter la tâche immédiatement si le temps écoulé depuis la

dernière exécution dépasse l’intervalle spécifié

(l’intervalle peut

être défini immédiatement à l’aide de la zone de liste déroulante

Intervalle de la tâche

).

La prochaine étape affiche un résumé concernant la tâche planifiée

courante; l’option

Exécuter la tâche avec des paramètres

spécifiques

doit être automatiquement activée. Cliquez sur le bouton

Terminer

.

Une boîte de dialogue s’ouvre pour permettre de choisir le profil à

utiliser avec la tâche planifiée. L’utilisateur peut préciser ici un profil

primaire et un secondaire qui sera utilisé si la tâche ne peut s’exécuter

à l’aide du profil primaire. Confirmez en cliquant sur

OK

dans la fenêtre

Profils de mise à jour

. La nouvelle tâche planifiée sera ajoutée à la

liste des tâches planifiées.

4.6 Quarantaine

La principale fonction de la quarantaine est le stockage en toute

sécurité des fichiers infectés. Les fichiers doivent être placés en

quarantaine s’ils ne peuvent pas être nettoyés, s’il est risqué ou

déconseillé de les supprimer ou s’ils sont erronément détectés par

ESET Smart Security.

L’utilisateur peut placer n’importe quel fichier en quarantaine. Il est

conseillé de le faire si un fichier se comporte de façon suspecte

mais n’a pas été détecté par l’analyseur antivirus. Les fichiers en

quarantaine peuvent être soumis pour analyse au laboratoire d’ESET.

Les fichiers dans le dossier de quarantaine peuvent être visualisés

dans une table qui affiche la date et l’heure de mise en quarantaine,

le chemin de l’emplacement d’origine du fichier infecté, sa taille en

octets, la raison (

ajouté par l’utilisateur…),

et le nombre de menaces

(par ex., s’il s’agit d’une archive contenant plusieurs infiltrations).

4.6.1

Mise de fichiers en quarantaine

Le programme envoie automatiquement les fichiers supprimés

en quarantaine (si l’utilisateur n’a pas annulé cette option dans la

fenêtre d’alerte). Au besoin, vous pouvez mettre manuellement

en quarantaine tout fichier suspect en cliquant sur le bouton

Quarantaine...

. Dans ce cas, le fichier d’origine n’est pas supprimé de

son emplacement initial. Il est également possible d’utiliser le menu

contextuel à cette fin; cliquez avec le bouton droit dans la fenêtre de

quarantaine et sélectionnez la fonction

Ajouter

.

4.6.2

Restaurer depuis la quarantaine

Les fichiers mis en quarantaine peuvent aussi être restaurés à leur

emplacement d’origine. Pour ce faire, utilisez la fonctionnalité

Restaurer

du menu contextuel après avoir cliqué avec le bouton