14

4.1.1.3

Quand faut-il modifier la configuration la protection en

temps réel

La protection en temps réel est le composant le plus essentiel

de la sécurisation du système. Il faut donc être attentif lors de la

modification de ces paramètres. Il est recommandé de ne changer

les paramètres de ce module que dans des cas précis. Par exemple,

lorsqu’il y a conflit avec une autre application ou avec l’analyseur en

temps réel d’un autre logiciel antivirus.

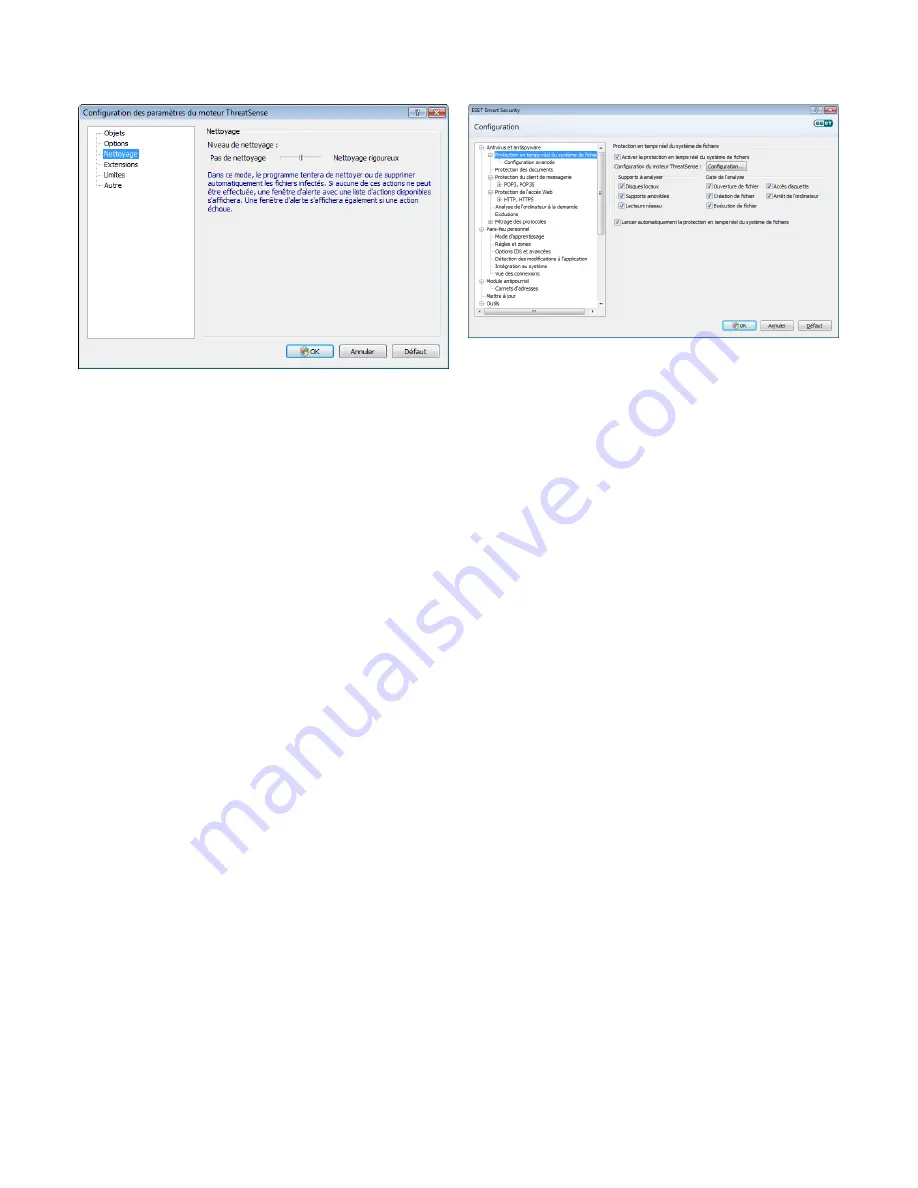

Après l’installation d’ESET Smart Security, tous les paramètres sont

optimisés pour garantir le niveau maximum de système de sécurité

aux utilisateurs. Pour restaurer les paramètres par défaut, cliquez sur

le bouton

Par défaut

situé en bas, à droite de la fenêtre

Protection

en temps réel du système de fichiers

(

Configuration avancée >

Protection antivirus et anti-logiciel espion > Protection en temps

réel du système de fichiers

).

4.1.1.4

Vérification de la protection en temps réel

Pour s’assurer que la protection en temps réel fonctionne et détecte

bien les virus, utilisez un fichier de test d’eicar.com. Ce fichier de test

est un fichier spécial inoffensif que détecteront tous les programmes

antivirus. Le fichier a été créé par la société EICAR (European Institute

for Computer Antivirus Research) pour tester la fonctionnalité des

programmes antivirus. Le fichier eicar.com est téléchargeable depuis

http://www.eicar.org/download/eicar.com

.

REMARQUE :

Avant d’effectuer une vérification de la protection en

temps réel, il faut désactiver le pare-feu. Si le pare-feu est activé, il

détectera le fichier et empêchera le téléchargement des fichiers de test.

4.1.1.5

Que faire si la protection en temps réel ne fonctionne pas

Dans le chapitre suivant, nous décrivons des problèmes qui peuvent

survenir lors de l’utilisation de la protection en temps réel et la façon

de les résoudre.

La protection en temps réel est désactivée

Si la protection en temps réel a été désactivée par mégarde par un

utilisateur, elle doit être réactivée. Pour réactiver la protection en

temps réel, accédez à

Configuration > Antivirus et anti-logiciel

espion

, puis cliquez sur

Activer

dans la section

Protection en temps

réel du système de fichiers

de la fenêtre principale du programme.

Si la protection en temps réel ne se lance pas au démarrage du

système, c’est probablement dû au fait que l’option

Lancement

automatique de la protection en temps réel du système de fichiers

est désactivée. Pour activer cette option, accédez à

Configuration

avancée

(F5), puis cliquez sur

Protection en temps réel du système

de fichiers

dans l’arborescence Configuration avancée. Au bas de la

fenêtre, dans la section

Configuration avancée

, assurez-vous que la

case

Lancement automatique de la protection en temps réel du

système de fichiers

est cochée.

Si la protection en temps réel ne détecte et ne nettoie pas les

infiltrations

Assurez-vous qu’aucun autre programme antivirus n’est installé sur

votre ordinateur. Si deux boucliers de protection en temps réel sont

activés en même temps, il peut y avoir un conflit entre les deux. Nous

recommandons de désinstaller tout autre antivirus de votre système.

La protection en temps réel ne démarre pas

Si la protection en temps réel n’est pas lancée au démarrage du

système (et si l’option

Lancement automatique de la protection

en temps réel du système de fichiers

est activée), le problème peut

provenir de conflits avec d’autres programmes. Dans ce cas, consultez

les spécialistes de l’assistance à la clientèle d’ESET.

4.1.2

Le système de prévention d’intrusiosns HIPS

Le système de prévention d’intrusiosns HIPS protège votre système

des malwares ou de toute autre activité non-désirée visant à réduire la

sécurité de votre ordinateur. Il utilise une détection comportementale

avancée couplée aux capacités de détection d’un filtrage réseau pour

surveiller les processus en cours, les fichiers et les clefs de registre pour

bloquer et prévenir toute tentative d’attaque.

4.1.3

Protection du client de messagerie

La protection de la messagerie offre le contrôle de la communication

par courrier électronique effectuée par le biais du protocole POP3.

Utilisant l’extension pour Microsoft Outlook, ESET Smart Security

assure le contrôle de toutes les communications utilisant le client de

messagerie (POP3, MAPI, IMAP, HTTP). Lorsqu’il examine les messages

entrants, le programme utilise toutes les méthodes d’analyse

avancées offertes par le moteur d’analyse ThreatSense. Autrement

dit, la détection des programmes malveillants a lieu avant même

la comparaison avec la base des signatures de virus. L’analyse des

communications par le biais du protocole POP3 est indépendante du

client de messagerie utilisé.

4.1.3.1

Contrôle POP3

Le protocole POP3 est le protocole le plus répandu pour la réception de

messages dans un client de messagerie. ESET Smart Security assure la

protection de ce protocole, quel que soit le client de messagerie utilisé.

Le module qui assure cette vérification est automatiquement lancé

au démarrage du système d’exploitation et reste ensuite actif en

mémoire. Pour que le module fonctionne correctement, assurez-

vous qu’il est activé; le contrôle POP3 s’effectue automatiquement

sans qu’il faille reconfigurer le client de messagerie. Par défaut,

toute communication sur le port 110 est soumise à une analyse, mais

d’autres ports de communication peuvent être ajoutés au besoin. Les

numéros de ports doivent être séparés par des virgules.

Les communications chiffrées ne sont pas contrôlées.