40

5.4.1.1

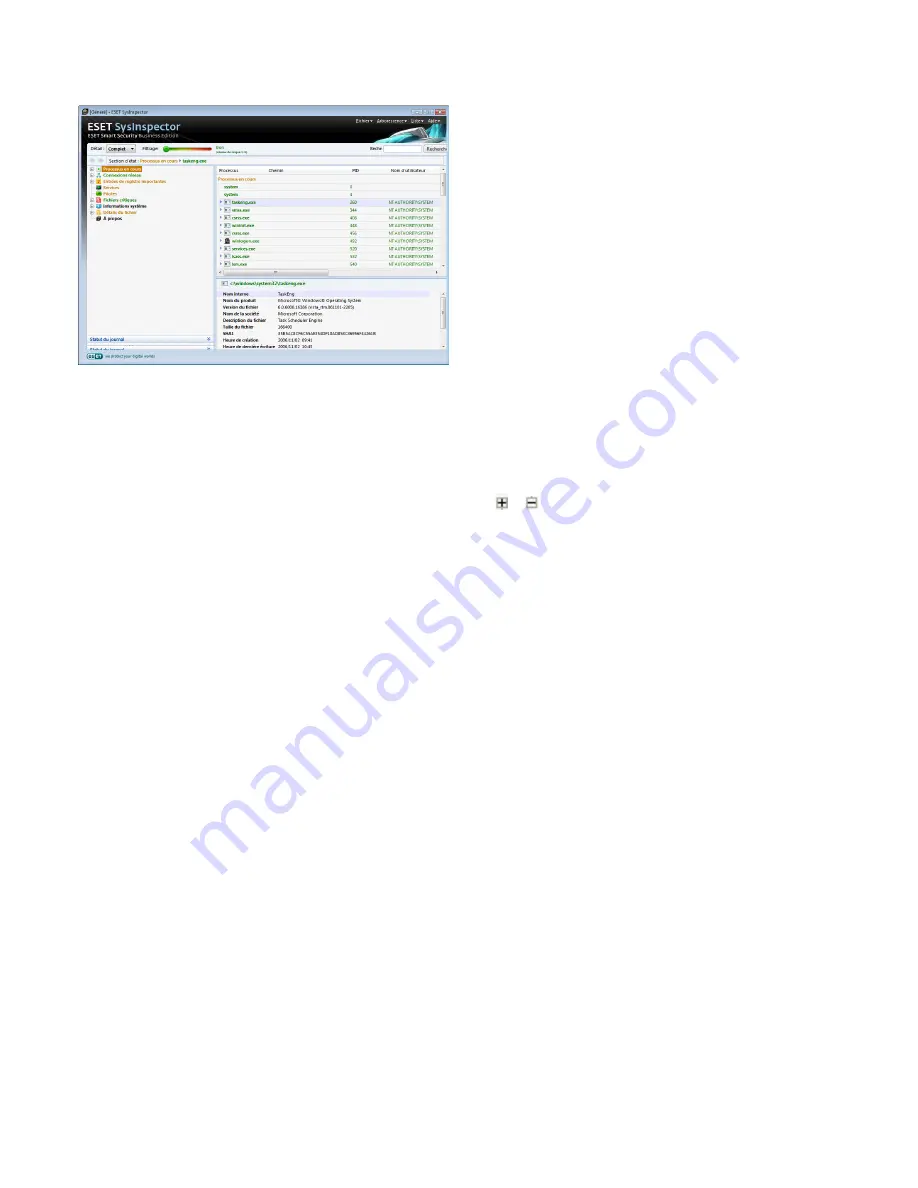

Contrôles du programme

Cette section contient la description de tous les contrôles du

programme disponibles dans ESET SysInspector

Fichier

En cliquant ici, vous pouvez enregistrer l’état de votre rapport actuel

à des fins d’investigation ultérieure ou ouvrir un rapport enregistré

précédemment. Si vous voulez publier le rapport, il est recommandé

de le générer comme « approprié pour envoi ». Sous cette forme, le

rapport omet les renseignements sensibles.

Remarque

:

Vous pouvez ouvrir des rapports d’ESET SysInspector

précédemment stockés en les glissant-déplaçant simplement vers la fenêtre

principale.

Arborescence

Permet de développer ou de fermer tous les nœuds.

Liste

Contient des fonctions permettant de faciliter la navigation dans le

programme, ainsi que d’autres telles que la recherche de données en

ligne.

Important

:

Les éléments en surbrillance de couleur rouge sont inconnus.

C’est pourquoi le programme les marque comme potentiellement dangereux.

Si un élément s’affiche en rouge, cela ne signifie pas forcément que vous

pouvez supprimer le fichier. Avant de supprimer des fichiers, assurez-vous

qu’ils sont vraiment dangereux ou inutiles.

Aide

Contient des données sur l’application et ses fonctions.

Détail

Détermine l’information affichée dans d’autres sections de la fenêtre

principale, et utilise donc le programme. En mode de

base

, vous

avez accès aux données utilisées pour trouver des solutions à des

problèmes courants de votre système. En mode

Moyen

, le programme

affiche des détails moins utilisés, tandis qu’en mode

Complet

, ESET

SysInspector affiche toutes les données nécessaires pour résoudre des

problèmes très précis.

Filtrage des éléments

Convient parfaitement pour rechercher des fichiers suspects ou des

entrées de Registre dans votre système. En réglant le curseur, vous

pouvez filtrer les éléments en fonction de leur niveau de risque. Si le

curseur est positionné tout à fait à gauche (Niveau de risque 1), tous

les éléments sont affichés. En déplaçant le curseur vers la droite, le

programme filtre tous les éléments présentant un risque inférieur au

niveau de risque actuel, et n’affiche que ceux qui sont plus suspects

que le niveau affiché. Lorsque le curseur est positionné tout à fait

à droite, le programme n’affiche que les éléments nuisibles connus.

Tous les éléments s’inscrivant dans la plage de risques de 6 à 9 peuvent

constituer un risque pour la sécurité. Si vous n’utilisez pas certaines

des solutions de sécurité d’ESET, nous vous recommandons d’analyser

votre système avec l’analyseur en ligne ESET après que le programme a

trouvé un tel élément. L’analyseur en ligne ESET est un service gratuit

accessible à l’adresse URL

http://www.eset.eu/online-scanner

.

Remarque

:

Vous pouvez rapidement déterminer le niveau de risque d’un

élément en comparant sa couleur à celle du curseur Niveau de risque.

Rechercher

La fonction Rechercher permet de trouver rapidement un élément

particulier à l’aide de son nom ou d’une partie de celui-ci. Les résultats

de la demande de recherche s’affichent dans la fenêtre Description.

Retour

En cliquant sur la flèche Précédent ou Suivant, vous pouvez revenir

aux données affichées précédemment dans la fenêtre Description.

Section d’état

Affiche le nœud actuel dans la fenêtre Navigation.

5.4.1.2

Navigation dans ESET SysInspector

ESET SysInspector divise plusieurs types de données en plusieurs

sections de base appelées nœuds. Si des détails supplémentaires sont

disponibles, vous pouvez les afficher en développant chaque nœud en

sous-nœuds. Pour ouvrir ou réduire un nœud, double-cliquez sur son

nom ou cliquez à côté de son nom. Tandis que vous parcourez

l’arborescence des nœuds et sous-nœuds dans la fenêtre Navigation,

il se peut que vous découvriez des détails pour chacun des nœuds

affichés dans la fenêtre Description. Si vous parcourez les éléments de

la fenêtre Description, il se peut que des détails supplémentaires sur

chacun des éléments s’affichent dans la fenêtre Détails.

Voici les descriptions des principaux nœuds de la fenêtre Navigation

et les informations correspondantes dans les fenêtres Description et

Détails.

Processus en cours

Ce nœud contient des données sur les applications et processus en

cours d’exécution lors de la génération du rapport. Il se peut que la

fenêtre Description affiche aussi des détails supplémentaires pour

chaque processus, tels que les bibliothèques dynamiques utilisées

et leur emplacement dans le système, le nom du fournisseur de

l’application, le niveau de risque du fichier, etc.

La fenêtre Détails contient des données supplémentaires sur les

éléments sélectionnés dans la fenêtre Description, telles que la taille

du fichier ou son hachage.

Remarque

:

Un système d’exploitation comprend plusieurs composants

noyaux importants fonctionnant 24 heures sur 24 et 7 jours sur 7 et assurant

des fonctions de base et vitales pour d’autres applications utilisateur. Dans

certains cas, de tels processus s’affichent dans l’outil ESET SysInspector avec

le chemin d’accès du fichier commençant par \??\. Ces symboles permettent

une optimisation de ces processus avant leur lancement; ils sont sûrs pour le

système et, comme tels, corrects.

Connexions réseau

La fenêtre Description contient la liste des processus et applications

communiquant sur le réseau à l’aide du protocole sélectionné dans la

fenêtre Navigation (TCP ou UDP), ainsi que l’adresse distante à laquelle

l’application est connectée. Vous pouvez également contrôler le DNS

attribuant les adresses IP assignées.

La fenêtre Détails contient des données supplémentaires sur les

éléments sélectionnés dans la fenêtre Description, telles que la taille

du fichier ou son hachage.

Entrées de registre importantes

Contient la liste des entrées de registre sélectionnées qui sont souvent

liées à différents problèmes dans le système, telles que celles précisant