13

4. Utilisation d’ESET Smart Security

4.1 Protection antivirus et anti-logiciel espion

La protection antivirus vous protège des attaques contre le

système en contrôlant les échanges de fichiers et de courrier et

les communications Internet. Si une menace comportant du code

malveillant est détectée, le module Antivirus peut l’éliminer en la

bloquant dans un premier temps, puis en nettoyant, en supprimant

ou en mettant en quarantaine l’objet infecté.

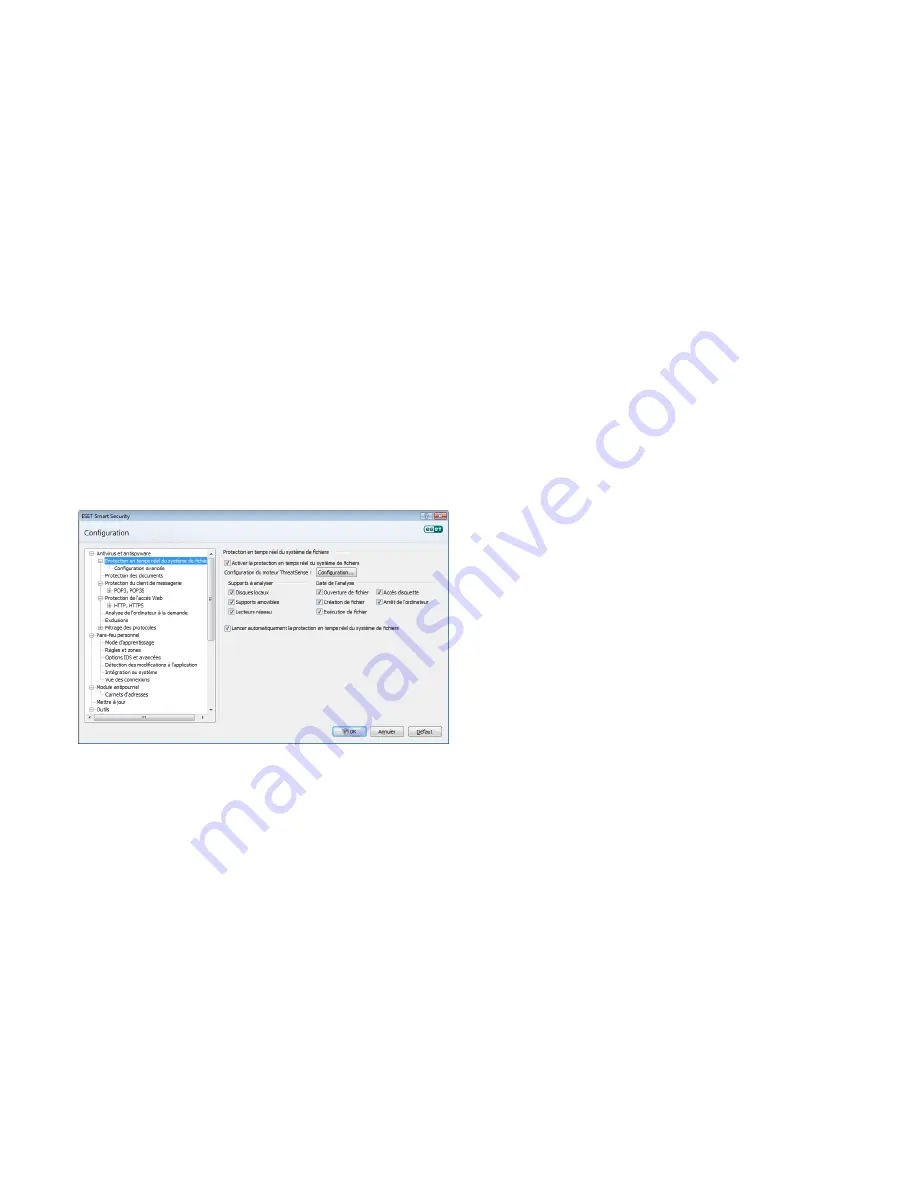

4.1.1

Protection en temps réel du système de fichiers

La protection en temps réel du système de fichiers contrôle tous les

événements liés à l’antivirus dans le système. Elle analyse tous les

fichiers à la recherche de code malveillant lors de leur ouverture,

de leur création ou de leur exécution sur l’ordinateur. La protection

en temps réel du système de fichiers est lancée au démarrage du

système.

4.1.1.1

Configuration de la vérification

La protection en temps réel du système de fichiers vérifie touts les

types de supports et la vérification est déclenchée par différents

événements. Elle utilise les méthodes de détection de la technologie

ThreatSense (décrites sous Configuration des paramètres du moteur

ThreatSense). Le contrôle peut cependant différer pour les fichiers

nouvellement créés et les fichiers existants. Ainsi, pour les fichiers

nouvellement créés, il est possible d’appliquer un niveau de contrôle

plus approfondi.

4.1.1.1.1

Supports à analyser

Par défaut, tous les types de supports sont analysés à la recherche de

menaces potentielles.

Disques locaux

:

Vérifie tous les disques durs du système

Supports amovibles

:

disquettes, périphériques de stockage USB, etc.

Lecteurs réseau

:

analyse toutes les unités mappées

Il est recommandé de conserver les paramètres par défaut et de ne les

modifier que dans des cas particuliers, par exemple lorsque l’analyse

de certains supports ralentit de manière significative les transferts de

données.

4.1.1.1.2

Date de l’analyse (analyse déclenchée par un événement)

Par défaut, tous les fichiers sont analysés lorsqu’ils sont ouverts,

exécutés ou créés. Nous recommandons de conserver les paramètres

par défaut car ils offrent le niveau maximum de protection en temps

réel pour votre ordinateur.

L’option

Accès disquette

vérifie le secteur d’amorçage des disquettes

lors de l’accès au lecteur. L’option

Arrêt de l’ordinateur

vérifie les

secteurs d’amorçage du disque dur lors de l’arrêt de l’ordinateur. Bien

que les virus d’amorçage soient rares de nos jours, il est recommandé

de laisser ces options activées, car le risque d’une infection par un virus

d’amorçage provenant d’autres sources est toujours réel.

4.1.1.1.3

Autres paramètres ThreatSense pour les fichiers

nouveaux et modifiés

La probabilité d’infection des nouveaux fichiers est comparativement

supérieure à celle des fichiers existants. C’est pourquoi le programme

vérifie ces fichiers avec des paramètres d’analyse supplémentaires.

Outre les méthodes d’analyse habituelles basées sur les signatures,

l’heuristique avancée est aussi utilisée, ce qui améliore sensiblement

les taux de détection. En plus des fichiers nouvellement créés, l’analyse

inclut les fichiers à extraction automatique et les fichiers exécutables

compressés par un compresseur d’exécutables (interne).

Par défaut, les archives sont analysées jusqu’au dixième niveau

d’imbrication et vérifiées indépendamment de leur taille réelle.

Désactivez l’option

Paramètres d’analyse d’archive par défaut

pour

modifier les paramètres d’analyse d’archive.

4.1.1.1.4

Configuration avancée

Pour exercer un impact minimal sur le système lorsque la protection

en temps réel est activée, les fichiers qui ont déjà été analysés ne

le seront plus tant qu’il ne seront pas modifiés. Les fichiers seront

immédiatement réanalysés après chaque mise à jour de la base des

signatures de virus. Ce comportement se configure à l’aide de l’option

Analyse optimisée

. Si cette fonction est désactivée, tous les fichiers

seront analysés à chaque fois qu’on y accédera.

Par défaut, la protection en temps réel est lancée au démarrage du

système d’exploitation, ce qui assure une analyse ininterrompue. Dans

des cas particuliers (par ex. en cas de conflit avec un autre analyseur

en temps réel), il est possible d’arrêter la protection en temps réel en

désactivant l’option

Lancement automatique de la protection en

temps réel du système de fichiers

.

Par défaut, l’heuristique avancée n’est pas utilisée lors de l’exécution

de fichiers. Toutefois, dans certains cas, il peut être utile d’activer

cette option (en sélectionnant

Heuristique avancée à l’exécution

du fichier

). Notez que l’heuristique avancée peut ralentir l’exécution

de certains programmes en raison de la plus grande utilisation des

ressources système.

4.1.1.2

Niveaux de nettoyage

La protection en temps réel offre trois niveaux de nettoyage (pour

y accéder, cliquez sur le bouton

Configuration...

dans la section

Protection en temps réel du système de fichiers

, puis cliquez sur la

branche

Nettoyage

).

•

Le premier niveau affiche une fenêtre d’avertissement qui propose

des options pour chacune des infiltrations détectées. L’utilisateur

doit choisir une action pour chacune. Ce niveau est conçu pour les

utilisateurs chevronnés qui savent que faire en cas d’infiltration.

•

Le niveau par défaut choisit et exécute automatiquement

une action prédéfinie (selon le type d’infiltration). La détection

et la suppression d’un fichier infecté sont signalées par un

message d’information affiché dans l’angle inférieur droit de

l’écran. Cependant, aucune action automatique n’est exécutée si

l’infiltration se trouve dans une archive contenant aussi des fichiers

sains ou s’il n’y a pas d’action prédéfinie pour les objets infectés.

•

Le troisième niveau est le plus « agressif » : tous les fichiers infectés

sont nettoyés. Ce niveau pouvant éventuellement entraîner

la perte de fichiers valides, il n’est recommandé que dans des

situations précises.